Netzwerk: Unterschied zwischen den Versionen

Spike (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Hax404 (Diskussion | Beiträge) |

||

| Zeile 285: | Zeile 285: | ||

| 10.5.0.3 || unused || unused | | 10.5.0.3 || unused || unused | ||

|----- | |----- | ||

| 10.5.0.4 || | | 10.5.0.4 || cashdesk || VM für Fnordcredit | ||

|----- | |----- | ||

| 10.5.0.5 || unused || unused | | 10.5.0.5 || unused || unused | ||

Version vom 29. Dezember 2022, 14:16 Uhr

| Netzwerk Release status: stable [box doku] | |

|---|---|

| |

| Beschreibung | |

| Kategorie | Infrastruktur |

| Verantwortliche(r) | NOC-Team |

Hier wird/ist die Netzwerkstruktur im Raum dokumentiert.

Ansprechpartner

Bei jeglichen Fragen zum Netz bitte das NOC-Team ansprechen, auf keinen Fall selbst Änderungen an Router oder Verkabelung vornehmen und keine IP-Adressen selber zuweisen!

Aktuelle Probleme

Derzeit keine Probleme bekannt. Bitte Probleme an das NOC-Team melden.

Rack

Das Rack befindet sich in der E-Ecke und enthält das Patchpanel, unseren Switch, unseren Router sowie diverse andere Hardware, z.B. für die Türsteuerung. Die Belegung der Pachpanel ist unter Verkabelung_Netzwerk dokumentiert.

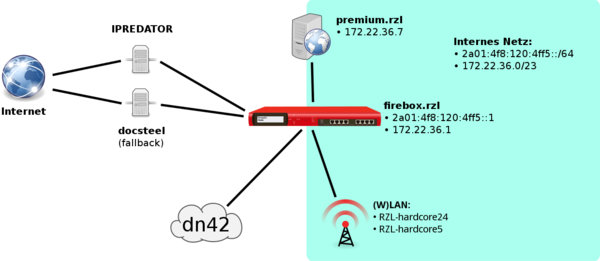

Uplink

Wir haben mittlerweile eine eigene Leitung. Mehr dazu gibt es unter Internet.

IPv4

Geht derzeit **direkt** raus über die Deutsche Telekom.

IPv6

Es werden Präfixe aus dem Netz der Deutschen Telekom (veränderlich) und dem DN42 (statisch) verteilt.

Sicherheit

Wenn du im Netzwerk (mit oder ohne Kabel) hängst, ist dein Computer im dn42.net und via IPv6 öffentlich (!) erreichbar.

dn42

Das dn42 ist ein VPN, welches Chaostreffs, Hackerspaces und sonstige Chaoten vernetzt. Siehe dn42.net

Wir nehmen als AS64636 teil mit 2 verschiedenen Peerings (zu hax404, lutoma).

Unsere Zuteilungen:

- IPv4: 172.22.36.0/23 - IPv6: fd4e:a4d9:1add::/48

WLAN

Unser WLAN ist WPA2-verschlüsselt. Der Key hängt im Raum aus, oder wird dir gerne auf Nachfrage mitgeteilt :)

Aktive Access Points

- 2x UniFi Pro (2,4GHz und 5GHz simultan): "RZL-hardcore", "RZL-hardcore5"(5GHz only) sowie "RZL-hardcore24"(2.4GHz only).

- Liegt auf der Beamerplattform und im Nebenraum.

- Läuft mit original Firmware.

Hosts

Netzwerkinfrastruktur

- IP-Adresse bitte via DHCP beziehen, feste IP-Adressen bitte bei den obigen Ansprechpartnern anfragen.

- Subnetzmaske: 255.255.254.0

- Gateway: 172.22.36.1

- DNS-Server: 172.22.36.250 (direkt auf mate.rzl)

- NTP-Server: 172.22.36.1

- DHCP-Server: 172.22.36.1

VLAN Default (172.22.36.0/23, fd4e:a4d9:1add:1::/64)

| IP-Adresse | Hostname | Beschreibung | Network Zensus bis 2022-12-03 |

|---|---|---|---|

| 172.22.36.1 | firebox | Router | true |

| 172.22.36.2 | reserved | Reserviert für Infrastruktur | |

| 172.22.36.3 | printer0 | Laserdrucker (Samsung SCX-5530FN) | |

| 172.22.36.4 | wlanap-01 | WLAN AP 2,4+5 GHz | true |

| 172.22.36.5 | wlanap-02 | WLAN AP 2,4+5 GHz | |

| 172.22.36.6 | wlanap-03 | WLAN AP 2,4+5 GHz | true |

| 172.22.36.6 | blackbox | Blackbox Server | |

| 172.22.36.7 | apfelkirsch | Root-Server bei Hetzner | true |

| 172.22.36.8 | ikea-gw | IKEA TRÅDFRI Gateway | |

| 172.22.36.9 | cashpoint | RZL Cashpoint | |

| 172.22.36.10 | Volt | (neuer) VM-Host | |

| 172.22.36.11 | raspbmc | RPi mit Raspbmc | |

| 172.22.36.12 | cookiemonster | Cookiemonster (Backup-Server) | true |

| 172.22.36.13 | beamer | Beamer | true |

| 172.22.36.14 | fritzbox | Fritzbox (ISDN<->SIP Ersatz) | true |

| 172.22.36.15 | pinpad-main | Pinpad Haupttür | |

| 172.22.36.16 | onkyo01 | Onkyos | |

| 172.22.36.17 | onkyo02 | Onkyos | true |

| 172.22.36.18 | onkyo03 | Onkyos | true |

| 172.22.36.19 - 108 | reserved | Derzeit ungenutzt | |

| 172.22.36.109 | libella | VM-Host und Vortrags-PC | true |

| 172.22.36.110 | ultimaker | Ultimaker | true |

| 172.22.36.111 | heizung | Heizungssteuerung | |

| 172.22.36.112 | oszi | Rigol MSO5074 | |

| 172.22.36.113 | reserved | Reserviert für Infrastruktur | |

| 172.22.36.114 | cashdesk | Cashpoint Backend Server | |

| 172.22.36.115 | helios | docsteel | |

| 172.22.36.116 | analogsprech | CISCO SPA112 Adapter für Raumtelefon | |

| 172.22.36.117 | artnet | DMX-Wifi-Client von s1lvester | |

| 172.22.36.118 | stream | Steam/Streaming Rechner am Beamer | |

| 172.22.36.119 | liteshow | InFocus LiteShow II | |

| 172.22.36.120 | nopfbook | Notebook jiska | |

| 172.22.36.121 | openelec | RasPi TabascoEye | |

| 172.22.36.122 | esper-alarm | Sonoff mit esper-Firmware für den !ping -a | |

| 172.22.36.123 | dance-master-5k | AVR Onkyo TX-NR646 | true |

| 172.22.36.124 | esper-fliegenbrat | Sonoff mit esper-Firmware für das Fliegenbratgerät | |

| 172.22.36.125 | abrock-spike | Netbook von ABrock zum Luftfeuchtigkeitsmonitoring | |

| 172.22.36.126 | Chromecast | Chromecast. Hängt an einem HDMI-Eingang des Dancemaster 5k | true |

| 172.22.36.127 | InfoScreen | auf dem Kühlschrank | true |

| 172.22.36.128 | unbenutzt | - | |

| 172.22.36.129 | fazz0r | RaspberryPI im FaZzZ0r | |

| 172.22.36.130 | ovencam | MR3020 am Backofen | |

| 172.22.36.131 | pingiepie | Pingie Pie++ | |

| 172.22.36.132 | guttenberg | Brother MFC-9840CDW aufm Olymp | |

| 172.22.36.133 | annette | XEROX-Drucker auf Olymp | true |

| 172.22.36.134 | spark | DMX-Mastercontroller | |

| 172.22.36.135 | mpd2.rzl/iona.rzl | MPD auf dem Olymp (das Netbook im Regal). | |

| 172.22.36.136 | logcam.rzl | WIFI SD | |

| 172.22.36.137 | CV630-IP | Hauptraum PTZ Cam | true |

| 172.22.36.138 | HEV-10 | Hauptraum HDMI capture | true |

| 172.22.36.139 | Cisco SG 500 | Workshopraum | true |

| 172.22.36.140 - 199 | reserviert | Ungenutzt | |

| 172.22.36.200 - 235 | IP-Netz für VMs | IP-Adressen für die virtuellen Maschinen auf Mate (Server) | |

| 172.22.36.200 | Datengrab | Das Datengrab | |

| 172.22.36.201 | PartKeepr | PartKeepr | |

| 172.22.36.202 | Infra | Infra | |

| 172.22.36.203 | DB | DB | |

| 172.22.36.204 | Mate_(Server)/freeswitch.vm.rzl | Freeswitch | |

| 172.22.36.205 | Mate_(Server)/yate.vm.rzl | VM für Telefonanlage | |

| 172.22.36.206 | Mate_(Server)/icinga.vm.rzl | Icinga Monitoring | |

| 172.22.36.207 | Mate_(Server)/ranlvor.vm.rzl | Mitglieder-VM (ranlvor) | |

| 172.22.36.208 | Mate_(Server)/kunterbunt.vm.rzl | Mitglieder-VM | |

| 172.22.36.209 | Mate (Server)/0xb4dc0d3d.vm.rzl | Mitglieder-VM | |

| 172.22.36.210 | reserviert für VMs | Ungenutzt | |

| 172.22.36.211 | reserviert für VMs | Ungenutzt | true |

| 172.22.36.212 | reserviert für VMs | Ungenutzt | |

| 172.22.36.213 | reserviert für VMs | Ungenutzt | |

| 172.22.36.214 | reserviert für VMs | Ungenutzt | |

| 172.22.36.215 | reserviert für VMs | Ungenutzt | |

| 172.22.36.216 | reserviert für VMs | Ungenutzt | |

| 172.22.36.217 | Mate_(Server)/s1lvester.vm.rzl | Mitglieder-VM (s1lvester) | |

| 172.22.36.218 | Mate_(Server)/rami.vm.rzl | Mitglieder-VM (rami) | |

| 172.22.36.219 | Mate_(Server)/evilsadnes.vm.rzl | Mitglieder-VM (evilsadnes) | |

| 172.22.36.220 | abrock.vm.rzl | Mitglieder-VM (beta) | |

| 172.22.36.221 | tiefpunkt.vm.rzl | Mitglieder-VM (beta) | |

| 172.22.36.222 | Labeldrucker | VM für die Labeldrucker-Software | |

| 172.22.36.223 | Mate_(Server)/yate.vm.rzl | VM für Telefonanlage | |

| 172.22.36.224 | Mate_(Server)/blabber.vm.rzl | Mitglieder-VM (beta) | |

| 172.22.36.225 | Mate_(Server)/slowpoke.vm.rzl | Mitglieder-VM (beta) | |

| 172.22.36.235 | Mate_(Server)/qrgo.vm.rzl | qrgo Mitglieder-VM für qrgo-Projekt von cheatha (beta) | |

| 172.22.36.236 | Mate_(Server)/bernd.vm.rzl | Mitglieder-VM | |

| 172.22.36.237 | Mate_(Server)/jailbackup.vm.rzl | Jailbackup-VM | |

| 172.22.36.238 | Mate_(Server)/unifi.vm.rzl | Ubiquiti Unifi Management VM | true |

| 172.22.36.239 | Mate_(Server)/muzy.vm.rzl | Mitglieder-VM muzy | |

| 172.22.36.240 | reserved | Reserviert für Geräte | |

| 172.22.36.241 | cis-phone-06 | Cisco VoIP Phone 06 | true |

| 172.22.36.242 | fon_pv | fonera nicoduck | |

| 172.22.36.243 | cis-phone-01 | Cisco VoIP Phone 01 | true |

| 172.22.36.244 | Mate_(Server)/lutoma.vm.rzl | Mitglieder-VM (beta) | |

| 172.22.36.245 | cis-phone-02 | Cisco VoIP Phone 02 | true |

| 172.22.36.246 | cis-phone-03 | Cisco VoIP Phone 03 | true |

| 172.22.36.247 | cis-phone-04 | Cisco VoIP Phone 04 | true |

| 172.22.36.248 | cis-phone-05 | Cisco VoIP Phone 05 | true |

| 172.22.36.249 | pokeduino | pokeduino.rzl | |

| 172.22.36.250 | Mate (Server) | Mate (Server) | |

| 172.22.36.251 | Mate (Server)/Monitoring | Mate/Monitoring | |

| 172.22.36.252 | Mate (Server) | Mate ILO Port | |

| 172.22.36.253 | SSH-Türöffner | Bei Fragen: Docsteel oder NOC-Team | |

| 172.22.36.254 | reserved | Reserviert für Geräte | |

| 172.22.37.10 - 110 | dhcp | DHCP-Range (unfiltered) |

VLAN 42 IoT (10.5.0.0/24, fd4e:a4d9:1add:3::/64)

VLAN für Internet of Things. Zugriff nur aus default-VLAN. Ausgehend nur Zugriff auf ausgewählte Dienste wie DNS, NTP, MQTT-Broker.

| IP-Adresse | Hostname | Beschreibung |

|---|---|---|

| 10.5.0.1 | firebox | Router |

| 10.5.0.2 | unused | unused |

| 10.5.0.3 | unused | unused |

| 10.5.0.4 | cashdesk | VM für Fnordcredit |

| 10.5.0.5 | unused | unused |

| 10.5.0.6 | unused | unused |

| 10.5.0.7 | unused | unused |

| 10.5.0.8 | unused | unused |

| 10.5.0.9 | unused | unused |

| 10.5.0.10 - 254 | dhcp | DHCP-Range |

VLAN 64 NAT64 (WIP, fd4e:a4d9:1add:2::/64)

VLAN für Praxistests in einer IPv6-only Umgebung.

ToDo: NAT64 hochziehen.

10.23.42.0/24

Management-Netzwerk für Switches und Access Points.

| IP-Adresse | Hostname | Beschreibung |

|---|---|---|

| 10.23.42.1 | firebox | Router |

| 10.23.42.2 | Cisco SG 500 | Switch-Stack im Hauptraum |

| 10.23.42.3 | EdgeSwitch PoE 24 | Switch im Nebenraum |

| 10.23.42.4 | Netgear ProSAFE | Switch auf dem Hauptraumtisch, Mitte |

| 10.23.42.5 | Netgear ProSAFE | Switch auf dem Hauptraumtisch, bei Rednerpult |

| 10.23.42.6 | skalarwelle | MikroTik POE Switch |

| 10.23.42.7 | chemtrail | MikroTik 24 Port Switch |

Laboranten-VPN (198.51.100.0/24, fd4e:a4d9:1add:4::/64)

Netzwerk für den remote-Zugang von Laboranten zu RZL-Infrastruktur. Der Zugang über dieses Netz wird gewählt, wenn der Laborant keine eigene Anbindung an das DN42 hat.

| IPv4-Adresse | IPv6-Adresse | Laborant | Beschreibung |

|---|---|---|---|

| 198.51.100.1 | fd4e:a4d9:1add:4::1 | router | (reserviert) |

| 198.51.100.2 | fd4e:a4d9:1add:4::2 | abrock | wireguard, rzl_abrock01 |

| 198.51.100.4 | fd4e:a4d9:1add:4::4 | nachtb4r | wireguard, rzl_g4 |

| 198.51.100.42 | fd4e:a4d9:1add:4::2a | Lynn | wireguard, rzl_lynn |

| 198.51.100.69 | fd4e:a4d9:1add:4::45 | helix | wireguard, rzl_helix69 |

How to get VPN

- Du hast Zugang zum DN42? ⇒ Melde dem NOC-Team deine IP-Netze. Sie werden freigeschaltet.

- Schlüselpaar generieren:

wg genkey | tee privatekey | wg pubkey > publickey - Freie IP-Adresse oben reservieren.

- Public-Key jemandem aus dem NOC-Team geben.

- Das NOC-Team weist dir einen Hostnamen und Port zu, über den du dich verbinden kannst. Weiterhin bekommst du einen Public-Key für die Gegenstelle vom RZL.

- Konfiguration unter Linux mittels iproute2:

# ip link add dev wg0 type wireguard # ip address add dev wg0 198.51.100.?/32 peer 198.51.100.1/32 # ip address add dev wg0 fd4e:a4d9:1add:4::?/128 peer fd4e:a4d9:1add:4::1/128 # wg set wg0 private-key privatekey # wg set wg0 peer $(cat pubkey-rzl) endpoint laborant?.peers.raumzeitlabor.de:420?? allowed-ips 172.22.36.0/23,fd4e:a4d9:1add::/48 # ip link set wg0 up # ip route add 172.22.36.0/23 dev wg0 # ip route add fd4e:a4d9:1add::/48 dev wg0

VLANs

| VLAN-ID | Beschreibung |

|---|---|

| (Untaggt) | Default-Netz |

| 42 | IoT |

| 64 | NAT64 |

| 666 | Uplink |

| 2342 | Management-Netz |